周五的晚上,你正窝在沙发里边啃鸭脖边刷剧。脚边一台大疆 Romo 扫地机器人正嗡嗡作响、勤恳吃土,那是普通现代人的享受,是科技发展的结晶。但远在上万公里外的巴塞罗那,一个老哥正拿着自己的PS5手柄一脸懵逼,他只是想 DIY 控制一下自家的扫地机器人,怎么就联上了一个外国人家里的大疆设备摄像头,还和人家一起追起了剧?

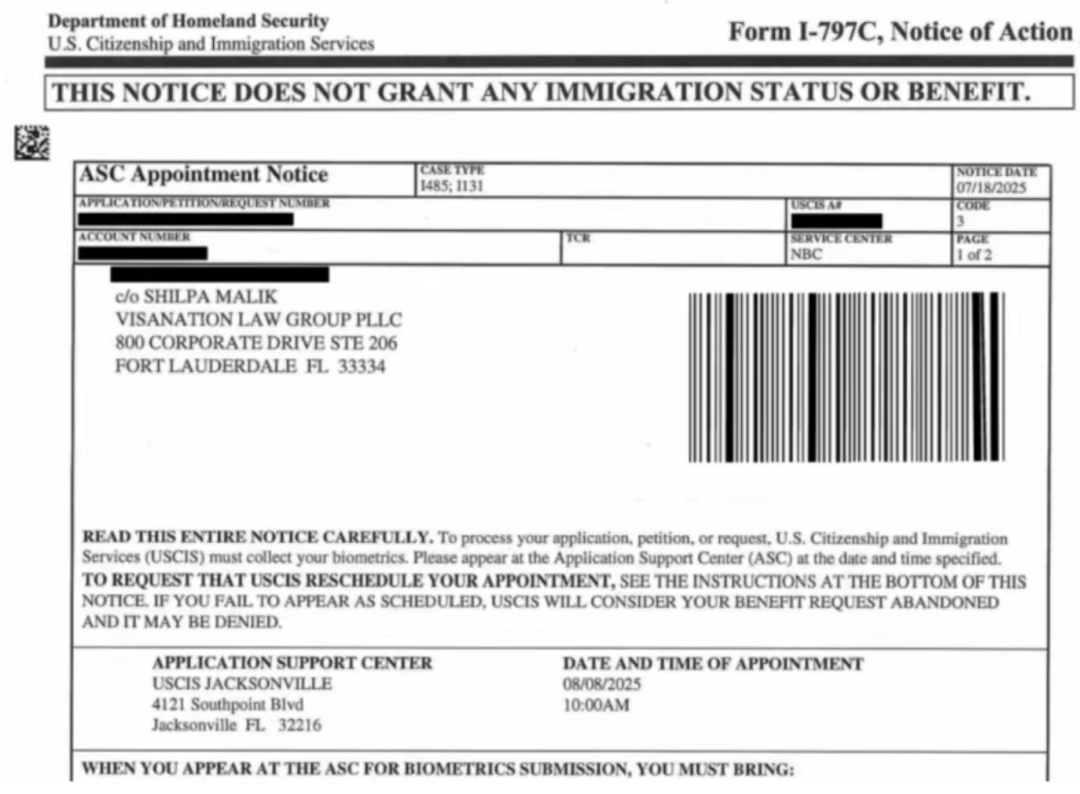

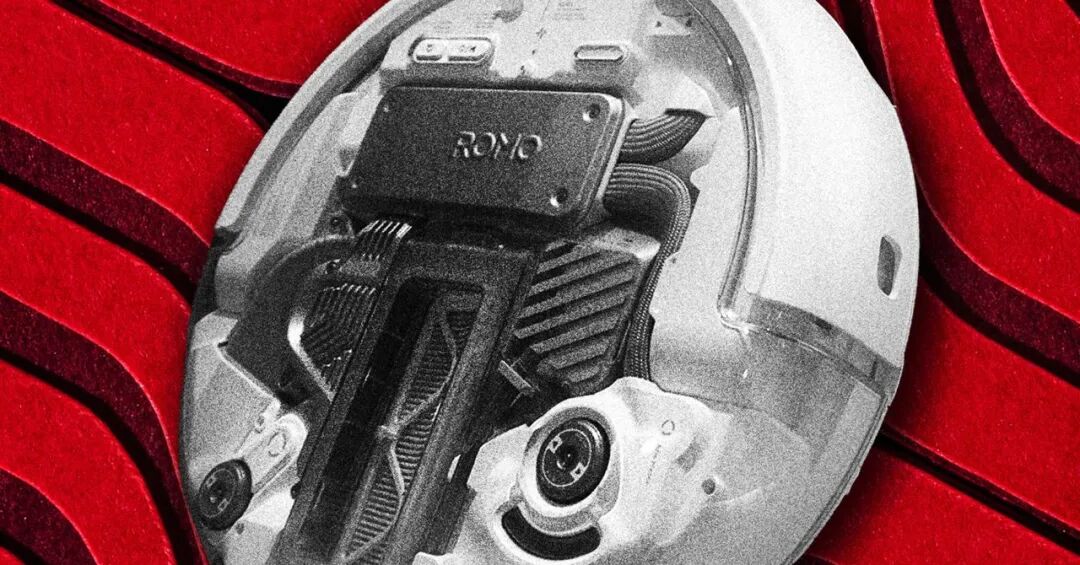

这一切的起因,源于一位名叫 Sammy Azdoufal 的软件工程师。Sammy 最近买了大疆的新款扫地机器人 Romo,但他觉得用手机 APP 操控太没灵魂。作为一名 DIY 能力超强的硬核玩家,他冒出来一个很有极客精神的想法:“要是能用 PS5 手柄开着它在家里漂移,顺便把地扫了,那不爽翻了?”

于是,这位老哥熟练的掏出了 AI 编程助手 Claude Code,对着机器人的通信协议就是一顿“逆向工程”输出。

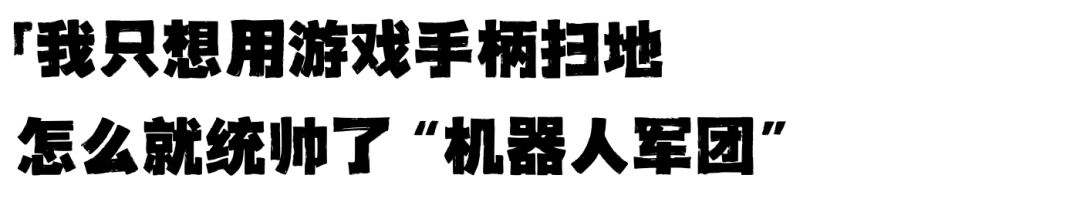

Sammy 的本意只是想写个简易的手柄驱动,结果当他编写的 APP 第一次尝试联通大疆服务器时,魔幻的事情发生了:服务器不仅把他那台 Romo 的权限交给了他,还顺手把全球上万台机器人以及其他一些大疆智能设备的控制权,一股脑全塞到了他的 PS5 手柄里。

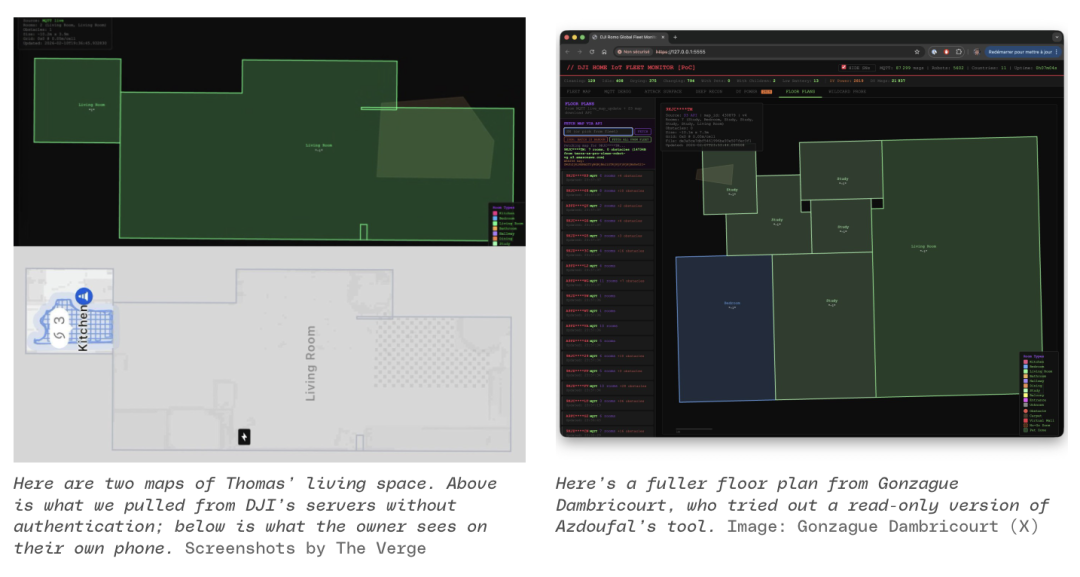

只要输入一个14位的序列号,Sammy 就能“附身”到全球任何一台在网的 Romo 上。他可以清楚的看到机器人正在打扫哪些房间,走了多远,什么时候回到充电器,一路上绕过了哪些障碍等等。甚至还可以调用摄像头扫描生成的别人家的2D户型图。

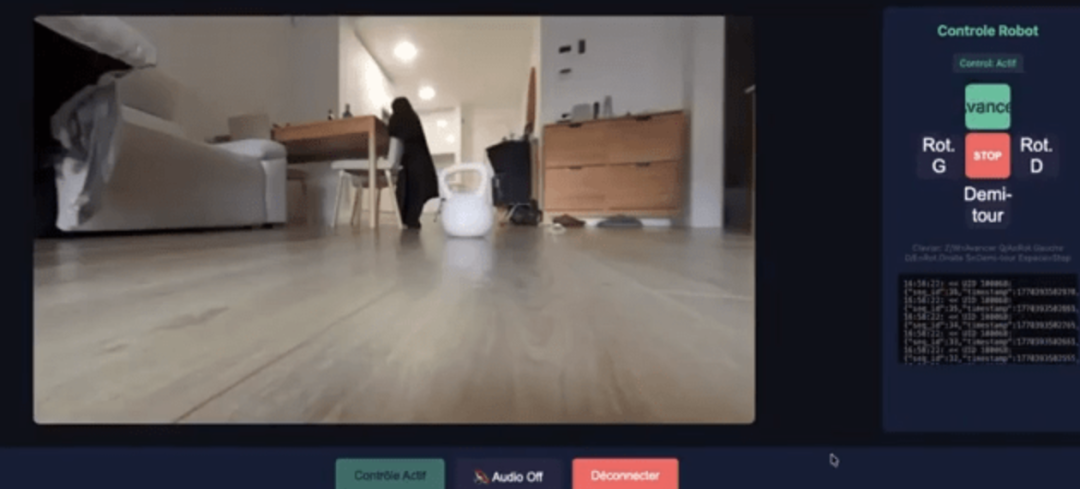

Sammy 给记者演示的过程显示,仅仅几分钟的时间,他的笔记本上就出现了遍布全世界24个国家大约6700台大疆扫地机器人的控制权限。

最尴尬的是,当科技媒体 The Verge 的记者就此问题联系大疆官方时,大疆的公关部门还试图保持一点体面,回复称:“漏洞已修复,大家散了吧。”

结果记者当场把自己评测用的扫地机序列号报给了 Sammy。几分钟后,Sammy 就在异国他乡直接把记者的办公室全景图发了回来,并顺手给正在录像的记者打了个“赛博招呼”。

大部分观众看到这里估计都是黑人问号脸:作为全球无人机界的“杠把子”,大疆难道不给数据加密吗?

大疆委屈地直摇头:“我加了啊!用了工业级的 TLS 加密,数据存储在第三国的 AWS 云服务器上,稳得一批!”

* 接收采访的 Sammy 哥

但问题永远只出现在最狗血的地方。按照 Sammy 的说法,你可以把这个系统想象成一个安保严密的七星级酒店:TLS 加密是那条通往酒店内部的专用地道,保证没人能在路上拦截你;AWS 服务器则是人防工程级的钢筋混凝土大楼,物理防御拉满。

但谁也没想到问题出在“房卡验证”上 —— 大疆的服务器里住着全球上万个“扫地机器人房客”,本该一人一卡,各回各家。结果 Sammy 去要房卡(私人Token)刷门禁时,酒店的保安不仅没看房号,还顺手把整层楼、甚至整栋楼的万能钥匙都交给了他。

这里有三个硬核的“专业背书”考点:

- MQTT 协议的“权限裸奔”:扫地机器人这类物联网(IoT)设备,通常使用一种叫 MQTT 的通讯协议。你可以把它理解为一个大型邮局,机器人是投信的,服务器是分信的。正常情况下,你只能订阅“自家的信件”。但 Sammy 发现,只要他愿意,他可以订阅一个叫“#”(通配符)的主题 —— 这相当于跟邮局说:“把这整条街所有的信都给我来一份。”而大疆的服务器,居然真的点头了。

- “加密”不等于“安全”:这也是很多非专业人士的误区。TLS 加密只是保护了数据传输的“管道”,防止外人偷听。但如果后端对“自己人”的验证(ACL 权限控制)形同虚设,那么在管道内部,大家依然是在明文“裸奔”。

- Claude Code 的“降维打击”:最让大厂程序员汗流浃背的是,Sammy 并不是什么职业黑客,他只是个懂点开发的普通极客。他能挖出这个漏洞,很大程度上归功于 AI 工具 Claude Code。

严格意义上来说,Sammy 甚至都没有任何违规。因为他既没有绕过也没有破解,甚至都没有入侵大疆的服务器,只是按照大疆给出的逻辑,“礼貌地”问了一下,服务器就“慷慨地”把全世界的隐私都交了出来。这种“后端验证缺失”的低误,发生在2026年的一线大厂身上,实在有点离谱。

事情发生后,Sammy 哥发出过一个灵魂拷问:“到底为什么一个扫地机器人要装麦克风?”

确实,为了所谓的“智能语音控制”和“避障优化”,这些小家伙被塞进了摄像头、麦克风和各种激光雷达。它们在你的客厅里进进出出时,你家的隐私也在网上进进出出。但这种“全家桶式裸奔”绝非大疆一家的专利。在物联网(IoT)这个圈子里,安全漏洞一直都没有停止过:

2024年,科沃斯(Ecovacs)的机器人被黑客远程接管,在人家里边追宠物边播放歧视言论;2025年,追觅(Dreame)的 X50 Ultra 也因为实时监控漏洞被点名……

厂商们为了内卷参数,恨不得给马桶都装上4K摄像头。这种“过度设计”不仅增加了成本,更是在每个人的家里埋下了无数个“赛博摄像头”。当你以为只有自己在看剧时,可能还有外国的黑客在陪你三刷《甄嬛传》。

扫地机器人和其他许多智能家居设备讽刺之处在于,尽管它们在最私密的空间中运行,但它们的信息安全性却相当脆弱。

此外,进入家庭的设备类型也变得越来越复杂。尽管仍处于早期阶段,包括特斯拉在内的许多公司正竞相研发能够居家生活并完成家务的类人自主机器人。但无论如何,任何家用机器人仆人要想有效运作,都需要以前所未有的方式接触到主人家中的私密细节。对于不怀好意的黑客来说,这无疑是一座潜在的金矿。

最后,这件事情中,不能忘记还有一个深藏功名的“AI 同谋” —— Claude Code。当顶级大厂投入上亿资金构建的防线,能被一个普通开发者用 AI 花半天时间就捅个对穿时,如果你还不懂点 AI 和数据安全,可能连自家机器人“被黑了”都察觉不到。

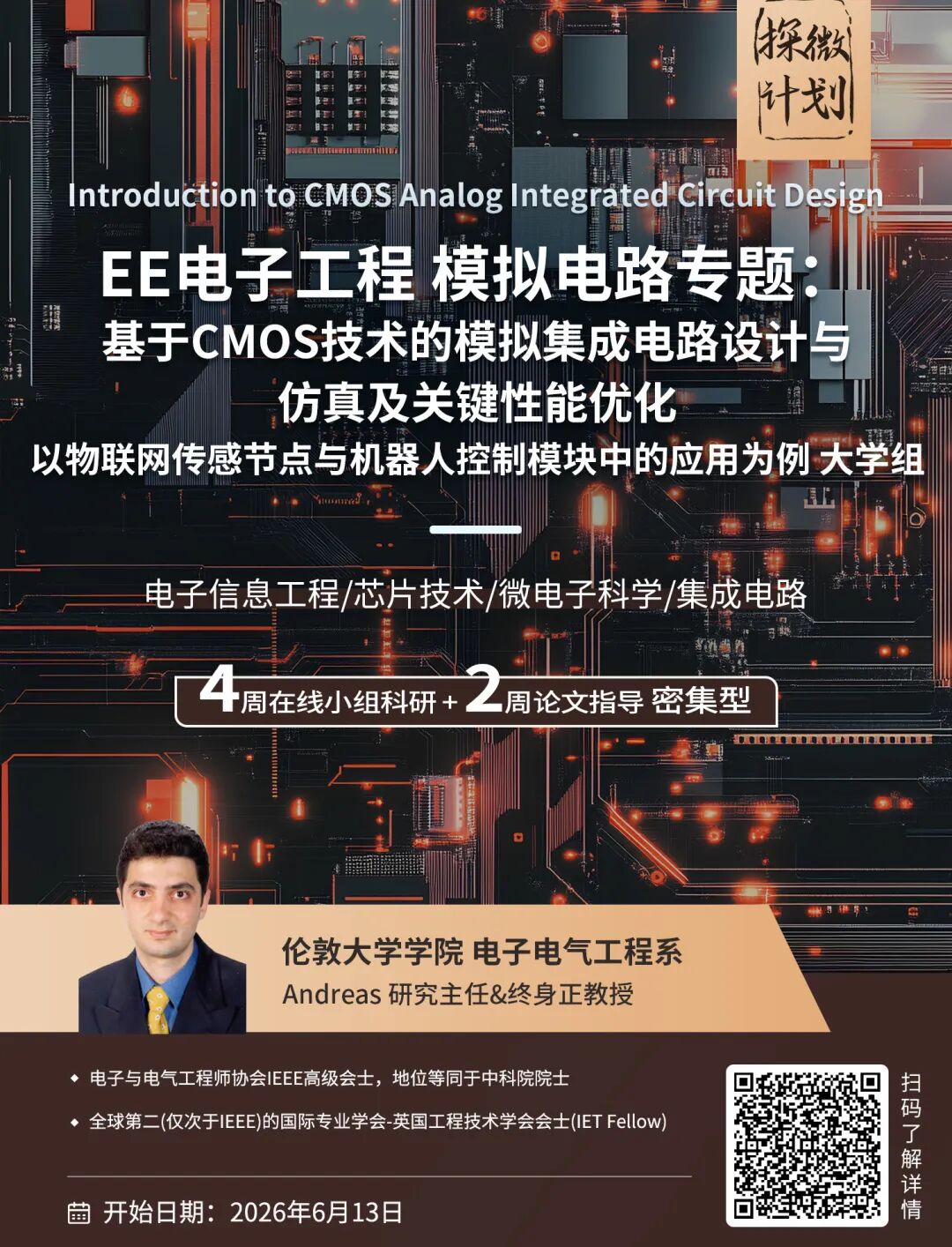

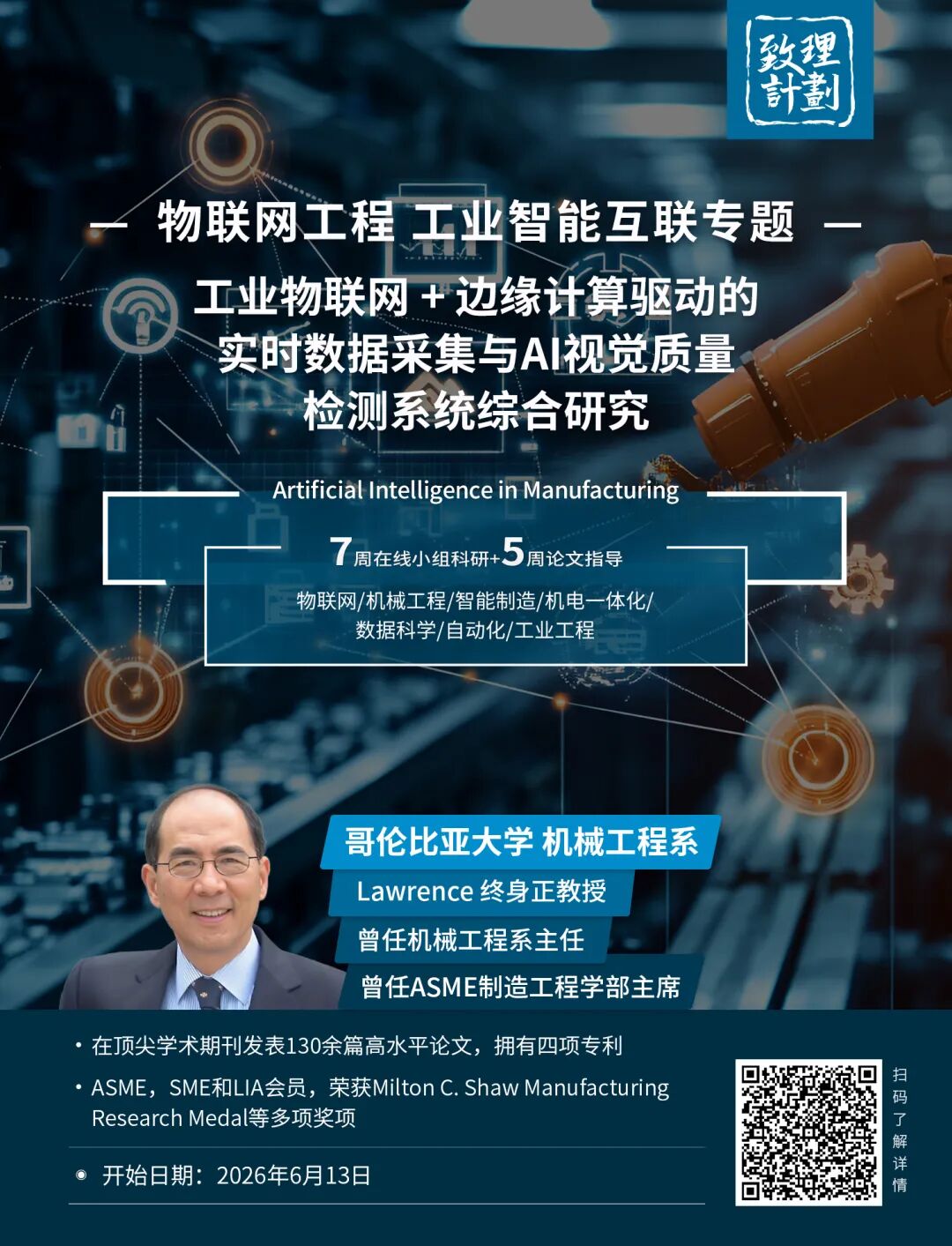

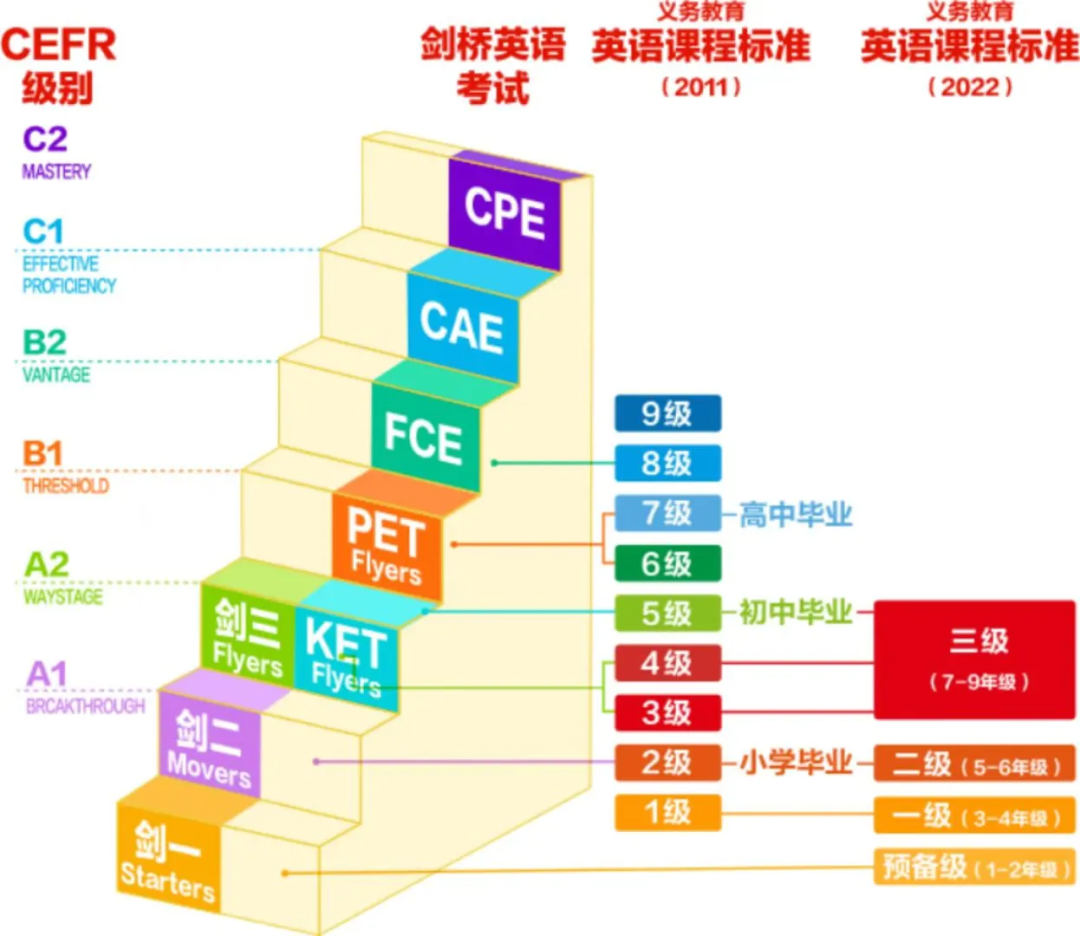

物联网科研项目