01、招生要求

根据NTU College of Computing and Data Science(CCDS)官方公布的最新招生标准,申请者须满足以下条件:

学历背景

- 持有认可院校颁发的学士学位,成绩至少达到Second Class Honours Upper(或同等水平,如CGPA>3.2/4.0);硕士学位非必需,但持有相关领域硕士学位者可申请最多3个学分(AU)的课程豁免

- 学士学位须与拟研究方向相关

标准化考试

- GRE General Test:成绩须在申请日期前5年内获得;来自印度的申请者可提交GATE成绩(至少90th percentile)替代GRE,GATE成绩须在申请日期前3年内获得

- 部分情况下,入选申请者可能被允许参加Technical Proficiency Test(TPT)替代GRE

英语能力

- 非英语母语申请者须提交TOEFL或IELTS成绩:TOEFL不低于105分,IELTS不低于7.0分

- 成绩须在申请日期前2年内获得

- 若申请者已完成至少三年以英语为授课语言的大学教育,此项要求可豁免

申请材料

- 研究计划书(Research Proposal),附参考文献

- 学术简历,突出研究经历与技能

- 两篇学术推荐信(至少一封须来自学术导师或教职人员)

- 学术写作样本(如本科论文、硕士论文或已发表/未发表论文)

- 个人陈述

申请时间

- 8月入学:申请期为前一年11月3日至12月15日

- 1月入学:申请期为当年6月1日至7月31日

学制安排

- 全日制博士项目正常学制为4年,最长不超过5年

- 须完成18个学分(约6门课程)的修课要求

- 第三学期须通过资格考试(Qualifying Examination)

02、研究方向

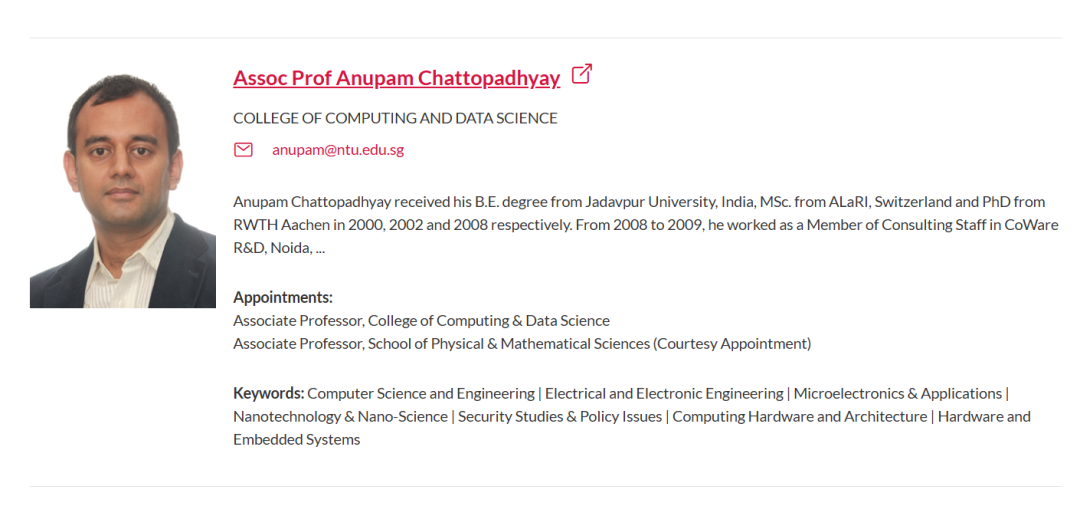

Anupam Chattopadhyay教授现任NTU College of Computing & Data Science副教授(终身教职),同时兼任School of Physical & Mathematical Sciences荣誉教职。其研究团队规模逾20人,主要聚焦以下领域:

计算架构与硬件安全

- 后量子密码学(Post-Quantum Cryptography)的硬件实现与侧信道攻击防护,涵盖NIST标准化的CRYSTALS-Kyber、CRYSTALS-Dilithium等算法

- 嵌入式处理器的可靠性评估与高阶综合(High-Level Synthesis)

- 神经网络水印(Neural Network Watermarking)技术,相关成果已获美国专利US 2023/0012871 A1

量子计算安全

- 量子安全系统迁移(Migration to Quantum Safe Systems, MIQS)

- 量子密码分析(Quantum Cryptanalysis)

- NISQ(Noisy Intermediate-Scale Quantum)时代的量子计算机侧信道漏洞分析,包括功耗侧信道攻击与故障注入攻击

设计自动化与新兴技术

- 基于大语言模型(Large Language Models)的硬件描述生成(Efficient Hardware Description Generation using LLMs)

- 领域专用高阶综合(Domain-Specific High-Level Synthesis),特别是密码学应用

- 多层粗粒度可重构架构(Multi-Layered Coarse-Grained Reconfigurable Architecture)

生物启发式安全框架

- 敏捷网络安全保障框架(Bio-Inspired Agile Cyber-Security Assurance Framework),相关成果已获美国专利US 2021/0084061 A1

- 分布式威胁拦截与取证数据收集

Chattopadhyay教授在ACM/IEEE/Springer等顶级会议与期刊发表论文逾100篇,曾获RWTH Aachen杰出博士论文Borcher's Plaque奖(2008)、ACM/IEEE DATE会议最佳IP奖提名(2016)及VLSI Design国际会议最佳论文奖提名(2018)。

03、有想法

基于Chattopadhyay教授的研究脉络与当前技术前沿,以下提出若干具备可行性的创新研究方向:

方向一:后量子密码处理器的高阶综合优化与形式化验证

当前NIST标准化的格基密码方案(如Kyber、Dilithium)在硬件实现时面临资源开销与侧信道泄漏的双重挑战。可探索开发一套面向后量子密码的领域专用高阶综合(Domain-Specific HLS)框架,将密码学原语的数学结构(如Number-Theoretic Transform的蝶形运算模式)直接映射为硬件约束(时序、面积、功耗)。进一步引入形式化验证机制,确保综合后的RTL代码在功能等价性之外,满足常数时间(Constant-Time)执行特性,从编译层面消除时序侧信道泄漏。该方向可结合Chattopadhyay教授在"Improving Speed of Dilithium's Signing Procedure"(CARDIS 2019)及"Side-channel and fault-injection attacks over lattice-based post-quantum schemes"(ACM TECS 2024)的工作基础展开。

方向二:量子-经典混合计算架构的安全隔离机制

随着NISQ计算机向千量子比特规模演进,云端的量子-经典混合计算模式成为主流。然而,多租户环境下量子处理单元(QPU)与经典控制器的交互存在显著的侧信道攻击面(如量子门序列的功耗指纹、编译器优化路径的时序特征)。可研究设计一种硬件可信执行环境(Trusted Execution Environment),在量子控制器层面实现动态脉冲切换(Dynamic Pulse Switching)与电路混淆(Circuit Obfuscation),防止恶意租户通过侧信道推断其他用户的量子电路结构。该方向与Chattopadhyay教授在量子计算安全领域的MIQS项目及"Exploration of power side-channel vulnerabilities in quantum computer controllers"(CCS 2023)的研究直接相关。

方向三:面向硬件设计的LLM检索增强生成(RAG)与IP保护

大语言模型在RTL代码生成方面展现出潜力,但工业级硬件设计涉及大量专有IP(Intellectual Property),直接上传至云端API存在泄漏风险。可构建一种本地-云端协同的RAG架构:在本地部署轻量级开源LLM(如CodeLlama、DeepSeek-Coder)处理敏感IP模块,通过知识蒸馏提取设计模式与优化策略的抽象表示;仅将脱敏后的设计意图与约束条件上传至云端大模型进行高层架构推理。同时研究差分隐私(Differential Privacy)或同态加密(Homomorphic Encryption)机制,确保检索过程中的IP安全。该方向延续Chattopadhyay教授在"Efficient Hardware Description Generation using Large Language Models"项目的研究路径。

方向四:格基密码故障攻击的自动化漏洞挖掘

针对Kyber、Dilithium等方案的故障注入攻击(Fault Injection Attacks)已证明可绕过签名验证或恢复私钥。可开发一套基于符号执行(Symbolic Execution)与机器学习结合的自动化漏洞挖掘工具,对开源PQC实现(如pqm4库)进行静态分析,识别关键运算点(如NTT的旋转因子乘法、舍入操作)的故障敏感性。进一步设计轻量级故障检测架构(如冗余计算、一致性校验),在硬件层面实现故障攻击的实时防御。该方向可深化Chattopadhyay教授在"Exploiting Determinism in Lattice-based Signatures"(ASIACCS 2019)及"Fiddling the twiddle constants"(TCHES 2023)的研究成果。